Пре неколико месеци један мој клијент ме обавестио да када приступају њиховој веб локацији преко Гоогле-а, аутоматски се преусмеравају на место напада које је објавио Фирефок. Међутим, немају проблема да директно приступе веб локацији. Када се поуздана веб локација преусмерава на напад веб локацију, то је знак да се веб локација хакује, а неке скрипте су модификоване да би се створило аутоматизовано преусмеравање.

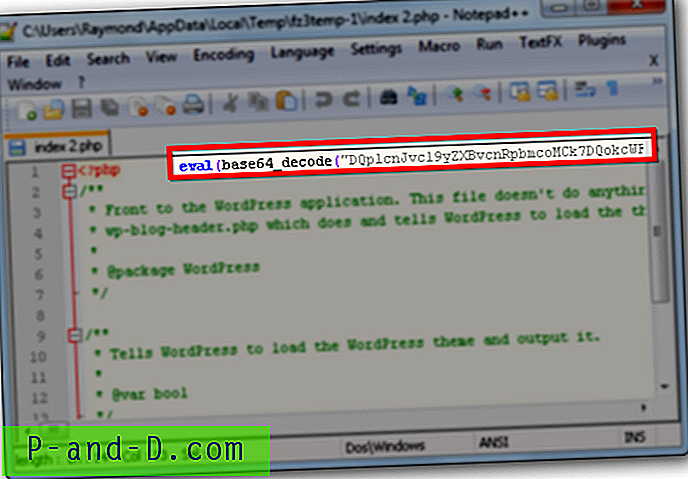

Када сам погледао неке од ПХП датотека, било је доста евала (цоде64 основни код је додан након

Након неколико недеља приметио сам да су се све веб локације Ворпдресс поново заразиле злонамерним кодом! Оно што сам раније радио само је чишћење преусмеравања, али нисам тражио даље узрок убризгавања злонамерног кода. Након истраге, чини се да је један мој клијент активирао тему која користи стари и рањиви ТимТхумб.пхп скрипту када је последња верзија данас у 2.8.10. Замена старог тиумтхумб.пхп са најновијим требало би спречити да се веб локација убризга са злонамерним кодом. Да почистим веб локацију, пронашао сам ПХП скрипту која може аутоматски индексирати све ПХП датотеке на веб локацији и уклонити све познате злонамерне евал басе64_децоде код. Ево како изгледа злонамерни код када се убаци у ПХП датотеку. У једну ПХП датотеку може да се убризга неколико кода, тако да ћете морати да проверите читаву датотеку.

Насумична слова и бројеви кодирани су с базом 64 и могуће их је декодирати из неких мрежних сервиса који нуде такву услугу. Након декодирања басе64, сви који су дошли са претраживача као што су Иахоо, Гоогле, Бинг и сл. Аутоматски се преусмјеравају на минкоф.селлцлассицс.цом.

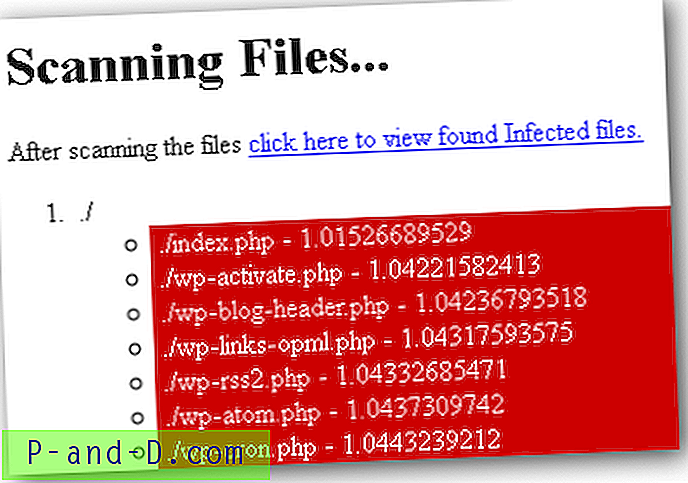

За почетак чишћења убризганог злонамерног басе64_децоде кода, све што морам да урадим је да преузмем сјајну датотеку цлеаннер_2.5.пхп коју су написали почетници ПХП-а у корен домена и затим покрените скрипту са веб локације. На пример, хттп://ввв.тест.цом/цлеанер_2.5.пхп. Скрипта ће почети скенирати и уклањати сваки откривени злонамерни код из ПХП датотека. Пре него што покренете ову скрипту, направите сигурносну копију датотека на веб локацији да бисте могли да вратите све промене које је направила чистија скрипта.

Када скенирање чистије заврши скенирање, показаће количину датотека за које је пронађено да су заражене. Ова чистија скрипта је сјајна уштеда времена и труда! Након чишћења промените корисничку и лозинку за базу података ВордПресс-а. Ако је ваша веб локација наставила да се хакује након чишћења и нисте сигурни шта је узрок, могуће је да је нападач убацио неке датотеке дубоко у неке фасцикле што им омогућава приступ вашој веб локацији. Можете покренути скрипту скенера и послати резултат скенирања аутору скрипте на  .

.

Преузмите чистију скрипту | Преузмите скенер скенера